Експерти з кібербезпеки компанії ESET зазначили виникнення нового виду шкідливого програмного забезпечення, відомого як HybridPetya, який має можливість обходити захист UEFI Secure Boot на платформах Windows. Про це інформує NotebookCheck.

Зазвичай UEFI Secure Boot виконує перевірку цифрових сертифікатів програм, що завантажуються під час старту комп’ютера, блокуючи запуск шкідливого або неавторизованого коду.

HybridPetya визначає, чи активовано UEFI з розміткою GPT на зараженій системі, і якщо так, то обминає механізм Secure Boot. Після цього він може змінювати, видаляти або додавати файли у завантажувальному розділі, що призводить до блокування доступу до решти даних на диску та їх шифрування.

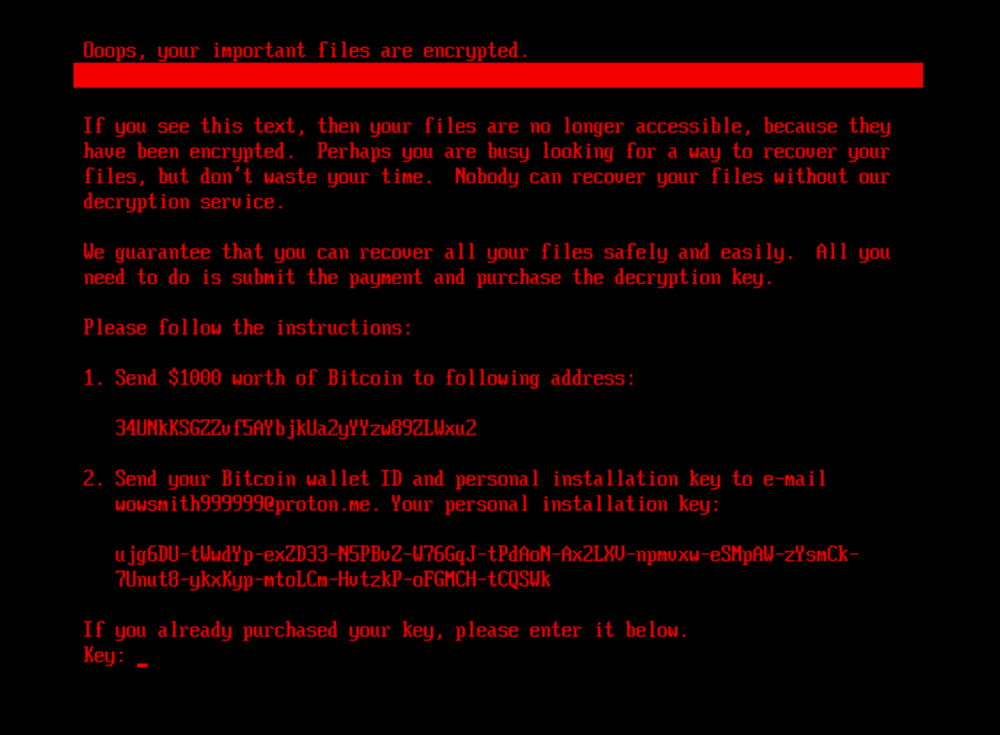

Після активації програма повідомляє про шифрування файлів і вимагає сплатити $1000 у біткойнах. У повідомленні надається адреса криптогаманця для переказу коштів і надаються інструкції щодо відправлення власної адреси гаманця та згенерованого ключа на електронну пошту ProtonMail для отримання ключа розшифрування.

На 12 вересня 2025 року ESET не зафіксувала жодних реальних атак з використанням HybridPetya. Експерти вважають, що цей зразок може бути лише прототипом або ще на етапі тестування перед масовим розповсюдженням.

Вразливість, яку використовує цей шкідник, була усунута в січневому оновленні Windows (Patch Tuesday, січень 2025 року). Таким чином, ті користувачі, які мають останні оновлення, захищені від цієї загрози.

На даний момент невідомо, чи може HybridPetya впливати на інші операційні системи, зокрема macOS або Linux.